【前編】ゆるさと深さを両立!社内ナレッジ共有イベントレポート

「ナレッジ共有」をテーマにした社内イベントのレポート記事(前編)です。飲み物や軽食を片手に ...

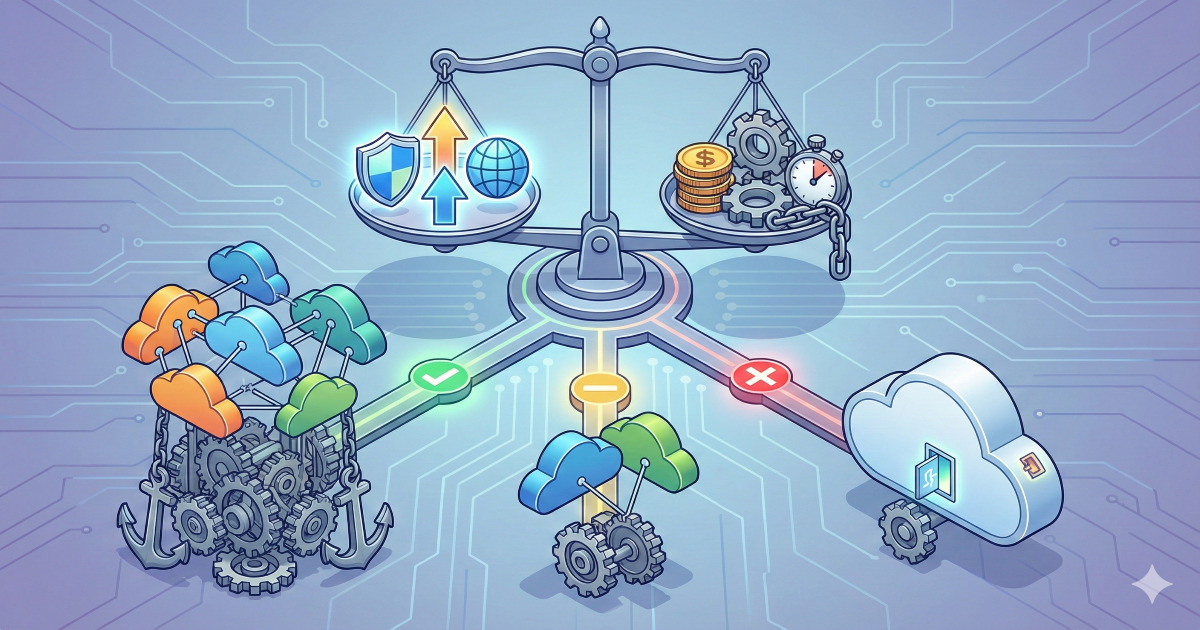

マルチクラウドの判断基準:Why×Canで『採用/限定採用/見送り』を決める方法

マルチクラウドは二択ではなく三択。Why(必要性)×Can(実行可能性)で採用/限定採用/ ...

AIを活用した新人研修アプリ開発レポート

新人研修でAIを活用したアプリ開発に挑戦!実務に近いチーム開発や最新技術に触れながら成長で ...

【図説あり】Zabbixアプライアンスのユースケースと設置例(Zabbixプロキシ版)

Zabbixプロキシ版ハードウェア・アプライアンスのユースケースや設置例を幅広く、図説もつ ...

【図説あり】Zabbixアプライアンスのユースケースと設置例(Zabbixサーバー版)

Zabbixサーバー版ハードウェア・アプライアンスのユースケースや設置例を幅広く、図説もつ ...

AIでAI作ってみた

AIコードエディタ Cursorを使って、画像が犬か猫かを分けるアプリを作成してみました。 ...

ナレッジ共有のサイクルをまわしたい

ソリューション開発部では、部内でのナレッジ共有に向けた取り組みをおこなっています。SECI ...

Zabbix server 7.0をソースファイルからビルド・インストールしてみた(1) – ビルド・インストール編

Zabbix serverをソースファイルからビルド、インストールする方法について紹介しま ...

遠隔拠点監視に最適。Zabbixプロキシアプライアンス。

Zabbix Proxy Appliance とは「Zabbix proxyの全機能を1台 ...

Zabbixで始めるシステム監視。「アプライアンス」で手軽に構築。

Zabbix Enterprise Appliance とは「Zabbixの全機能を1台の ...

AIOps×生成AIで運用を自動化! ― SREの仕事はなくなるのか、進化するのか?

毎晩吹き荒れるAlert Stormに寝不足で挑むあなたへ──平均復旧1時間超の悪夢を、A ...

Amazon Security Lakeの仕組みとKMS暗号化方法の紹介

AWS Security LakeのS3とSQSの暗号化方式をSSE-KMSに変更する方法 ...

リホストという選択肢:脱メインフレームの現場知見

メインフレームからの脱却を迫られる企業が増える中、目的に応じた最適な移行手法の選定が重要。 ...

Zabbix Cloud使ってみました(3) – Zabbix Cloud探訪編

2024年にリリースされたZabbix Cloudサービスを使ってみましたので、利用開始か ...

【Zabbix】LDAPのジャストインタイムプロビジョニングでユーザーを追加できるようになりました

Zabbix 7.0ではLDAPユーザーに対してJITプロビジョニングを構成できるようにな ...

Zabbix Cloud使ってみました(2) – Zabbix proxyを使った監視実践編

2024年にリリースされたZabbix Cloudサービスを使ってみましたので、利用開始か ...

Zabbix Cloud使ってみました(1) – サインアップ編

2024年にリリースされたZabbix Cloudサービスを使ってみましたので、利用開始か ...

【AWS Transfer Family】論理ディレクトリを使ったバケットエイリアス設定

Transfer Familyは論理ディレクトリと呼ばれるサーバーディレクトリ構造を簡素化 ...

【7.0対応済】Python3でZabbix API – ホストインベントリの削除

今回はPython3でZabbix APIを用いて、ホストのホストインベントリを削除する方 ...

FISを利用してSAP Concur Expense/Invoiceとデータ連携するポイントを紹介

SAP Concur Expense/InvoiceからAPIでデータを取得する方法の一つ ...